linux系统漏洞,识别、防范与修复

1. Shellshock漏洞 漏洞描述:Shellshock漏洞是利用Bash在导入环境变量函数时的漏洞。攻击者通过将有害数据写入环境变量,触发服务器运行Bash脚本,从而完成攻击。

影响范围:主要影响Bash版本过低的服务器。

复现与验证:可以通过修改UserAgent头来测试该漏洞。

2. Samba漏洞 漏洞描述:Samba是在Linux和UNIX系统上实现SMB协议的免费软件,该漏洞允许攻击者通过Samba服务进行远程溢出攻击。

影响范围:影响Samba 3.5.0之后的版本,不包含4.6.4/4.5.10/4.4.14。

复现与验证:使用nmap扫描目标主机开放的139和445端口,然后利用Metasploit进行渗透测试。

3. Linux内核提权漏洞 漏洞描述:该漏洞存在于netfilter:nf_tables组件中,允许本地攻击者进行提权操作,最高可获取目标服务器的root管理权限。

影响范围:影响Linux内核版本v5.14 – v6.6(不包括分支修补版本v5.15.149、v6.1.76和v6.6.15)。

复现与修复:建议升级Linux内核版本或通过阻止加载受影响的netfilter 内核模块来缓解该漏洞。

4. Dirty COW漏洞 漏洞描述:脏牛漏洞是Linux内核内存子系统在处理写时拷贝(CopyonWrite)时存在条件竞争,允许低权限用户提升至root权限。

影响范围:影响Linux内核版本 >= 2.6.22。

复现与修复:建议升级Linux内核版本。

5. sudo漏洞 漏洞描述:该漏洞允许攻击者通过sudo命令在shell模式下运行命令时,利用堆缓冲区溢出获取root权限。

影响范围:影响Sudo 1.8.2 – 1.8.31p2 和 1.9.0 – 1.9.5p1版本。

复现与修复:建议升级至Sudo 1.9.5p2版本。

6. 脏管漏洞 漏洞描述:脏管漏洞允许低权限用户提升至root权限,并能对主机任意可读文件进行读写。

影响范围:影响Linux Kernel版本 >= 5.8。

复现与修复:建议升级Linux内核版本至5.16.11、5.15.25或5.10.102。

7. 其他常见漏洞 Apache Struts 2远程代码执行 Drupal Core RCE WordPress 文件管理器 RCE

安全防护建议1. 定期更新系统:确保操作系统和所有软件包都是最新版本。2. 最小权限原则:遵循最小权限原则,减少不必要的权限。3. 安全审计和监控:定期进行安全审计和监控,及时发现和修复安全漏洞。4. 安全配置:合理配置系统安全策略,如SSH登录超时、密码复杂度等。

通过上述措施,可以有效提高Linux系统的安全性,防范各种安全威胁。

Linux系统漏洞:识别、防范与修复

随着Linux系统在服务器、云计算和嵌入式设备中的广泛应用,其安全性日益受到关注。Linux系统作为开源操作系统,其漏洞问题也成为了安全领域关注的焦点。本文将详细介绍Linux系统漏洞的识别、防范与修复方法,帮助用户构建安全的Linux环境。

一、Linux系统漏洞概述

Linux系统漏洞是指系统中存在的可以被攻击者利用的安全缺陷,可能导致系统被入侵、数据泄露或服务中断。这些漏洞可能存在于操作系统内核、应用程序、网络服务或配置文件中。

二、Linux系统漏洞的识别

1. 使用漏洞扫描工具

漏洞扫描工具可以帮助用户识别系统中存在的漏洞。常见的Linux系统漏洞扫描工具有Nessus、OpenVAS、Lynis等。这些工具可以自动扫描系统,并提供详细的漏洞报告。

2. 手动检查

除了使用漏洞扫描工具外,用户还可以通过以下方法手动检查系统漏洞:

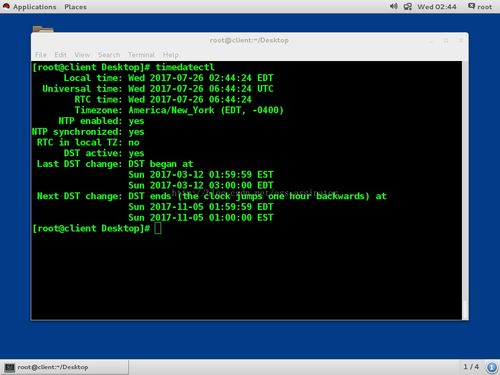

检查系统内核版本,确保使用的是最新稳定版本。

检查系统配置文件,确保没有不安全的配置。

检查系统日志,查找异常行为或错误信息。

三、Linux系统漏洞的防范

1. 定期更新系统

及时更新系统内核和应用程序是防范Linux系统漏洞的重要措施。用户可以通过以下方式更新系统:

使用包管理器(如apt、yum)更新系统。

订阅安全邮件列表,获取最新的安全补丁信息。

2. 限制不必要的网络服务

关闭不必要的网络服务可以降低系统被攻击的风险。用户可以通过以下方法限制网络服务:

使用iptables或firewalld配置防火墙规则。

使用systemctl禁用不需要的服务。

3. 使用安全配置文件

使用安全的配置文件可以降低系统被攻击的风险。用户可以参考以下配置文件示例:

/etc/ssh/sshd_config

Port 22

PermitRootLogin no

PasswordAuthentication yes

四、Linux系统漏洞的修复

1. 安装安全补丁

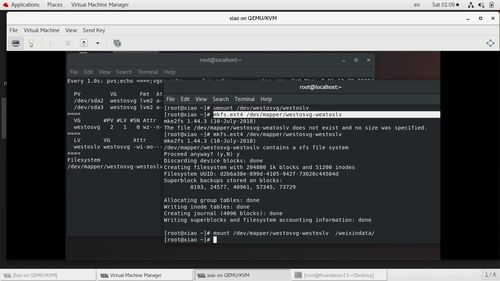

当发现系统存在漏洞时,应立即安装官方发布的安全补丁。用户可以通过以下方式安装安全补丁:

使用包管理器更新系统。

手动下载并安装安全补丁。

2. 修复配置文件

如果漏洞是由于配置文件不安全导致的,用户需要修改配置文件,修复不安全的设置。

3. 重置密码

如果漏洞攻击者已经获取了系统访问权限,用户需要重置密码,确保系统安全。

Linux系统漏洞是安全领域关注的焦点。用户应重视Linux系统漏洞的识别、防范与修复,以确保系统安全。通过定期更新系统、限制不必要的网络服务、使用安全配置文件等措施,可以有效降低Linux系统被攻击的风险。