linux基线检查,什么是Linux基线检查?

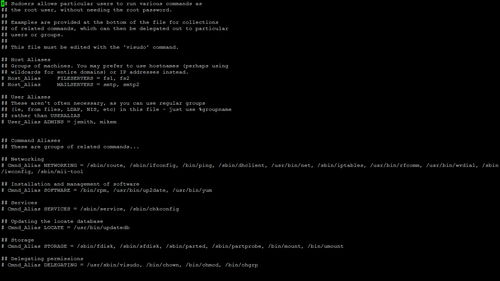

1. 用户和组: 确保root账户的密码策略符合安全要求。 禁用或删除不必要的用户账户。 确保用户和组权限设置正确。

2. 文件系统: 确保文件系统使用适当的文件权限和所有权。 禁用不必要的文件系统功能,如NFS或SMB。 配置文件系统加密,如使用LUKS。

3. 网络配置: 配置防火墙规则,只允许必要的网络服务。 禁用未使用的网络接口。 配置网络服务(如SSH)使用强加密和认证。

4. 服务管理: 禁用或删除不必要的系统服务。 确保系统服务配置正确,如使用强密码策略。 配置系统服务日志记录和监控。

5. 软件包管理: 确保系统软件包来自可信任的源。 定期更新系统软件包以修复已知漏洞。 禁用或删除不必要的软件包。

6. 日志管理: 配置系统日志记录,包括审计日志和安全事件日志。 定期检查和监控系统日志。 配置日志轮转和备份策略。

7. 安全加固: 配置系统内核参数以提高安全性。 禁用不必要的内核模块。 配置安全增强工具,如SELinux或AppArmor。

8. 备份和恢复: 配置系统备份策略,包括定期备份和恢复计划。 确保备份文件的安全性,如使用加密存储。 定期测试备份和恢复过程。

9. 合规性检查: 确保系统配置符合相关安全标准和法规要求。 定期进行合规性审计和评估。

10. 系统监控: 配置系统监控工具,如Nagios或Zabbix。 监控系统性能和资源使用情况。 配置告警通知机制,以便及时发现和响应系统问题。

请注意,这只是一个基本的Linux基线检查列表,具体检查项可能因系统环境、安全需求和合规性要求而有所不同。在进行基线检查时,建议参考相关的安全标准和最佳实践,如CIS Benchmarks或NIST SP 80053。

什么是Linux基线检查?

Linux基线检查是一种确保Linux系统安全性和稳定性的重要手段。它通过对比系统的实际配置与预定义的安全基线标准,来识别潜在的安全风险和配置问题。基线通常是基于最佳实践和安全标准制定的,旨在为系统管理员提供一个参考,以确保系统配置符合安全要求。

基线检查的重要性

提高安全性:通过识别和修复安全漏洞,降低系统被攻击的风险。

确保合规性:许多组织需要遵守特定的安全标准,基线检查有助于确保系统配置符合这些标准。

简化管理:自动化基线检查可以节省管理员的时间和精力,提高工作效率。

预防潜在风险:及时发现并修复配置问题,避免因配置不当导致的系统故障或数据泄露。

基线检查的内容

Linux基线检查通常包括以下内容:

用户与权限管理:检查用户账号、密码策略、权限设置等,确保系统安全。

防火墙配置:检查iptables或ufw防火墙规则,确保只有必要的端口和服务对外开放。

软件更新与补丁:确保系统及时安装最新的安全更新和补丁。

日志管理:检查日志文件的配置,确保日志记录全面且安全。

文件系统权限:检查系统文件和目录的权限设置,防止敏感信息泄露。

服务与守护进程:确认不必要的服务已关闭,仅运行必需的服务。

SSH配置:优化SSH服务,包括更改默认端口、禁用密码登录、启用公钥认证等。

安全审计:定期执行审计工具,监控系统文件的改动。

SELinux或AppArmor:检查强制访问控制系统的状态和策略。

网络配置:检查网络接口设置,确保网络通信安全。

基线检查的工具和方法

进行基线检查,可以采用以下工具和方法:

自动化脚本:编写自动化脚本,对系统配置进行扫描和检查。

开源工具:使用开源工具,如AIDE、Tripwire等,进行系统文件完整性检查。

商业工具:购买商业工具,如Nessus、OpenVAS等,进行全面的系统安全扫描。

手动检查:通过命令行或图形界面,手动检查系统配置。

基线检查的实施步骤

以下是进行基线检查的基本步骤:

确定基线标准:根据组织的安全要求,制定相应的基线标准。

选择检查工具:根据实际情况,选择合适的基线检查工具。

执行检查:运行基线检查工具,对系统进行扫描和检查。

分析结果:分析检查结果,识别潜在的安全风险和配置问题。

修复问题:根据基线标准,修复系统配置问题。

定期复查:定期进行基线检查,确保系统持续符合安全要求。

Linux基线检查是确保系统安全性和稳定性的重要手段。通过对比系统配置与基线标准,及时发现并修复安全风险和配置问题,有助于提高系统的安全性、合规性和稳定性。组织应重视基线检查,并采取有效措施确保系统安全。